Correio Eletrónico

Atualizado/Updated: 2026-03-09

Se recebeu um e-mail que parece estranho ou potencialmente malicioso, siga estes passos.

O serviço de correio eletrónico do Iscte é suportado pela plataforma Microsoft Office 365, oferecendo integração com Outlook, Teams, OneDrive e outras ferramentas Microsoft.

1. Como Aceder ao Email Institucional

Pode aceder ao seu email através de:

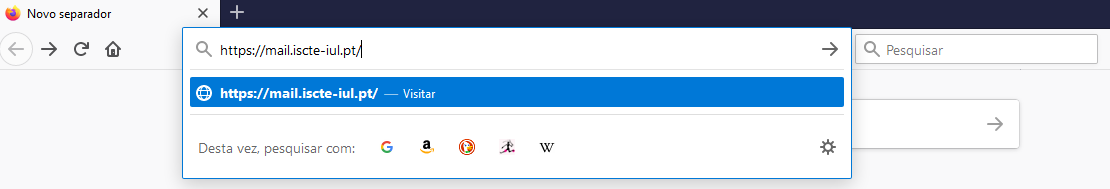

1.1. Outlook Web

- Aceder ao outlook online a partir do endereço https://mail.iscte-iul.pt/.

- Use as suas credenciais Iscte (e.g., xxnes@iscte-iul.pt).

- Na primeira utilização:

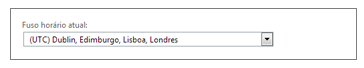

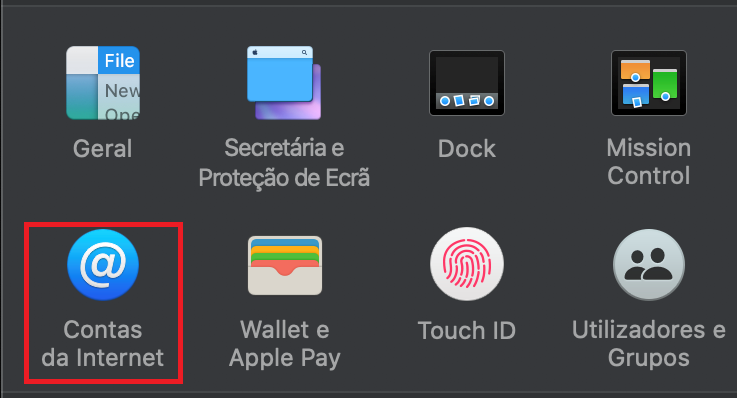

- Definir o fuso horário: UTC – Dublin, Edimburgo, Lisboa, Londres.

- Escolher o idioma: por exemplo, português (Portugal).

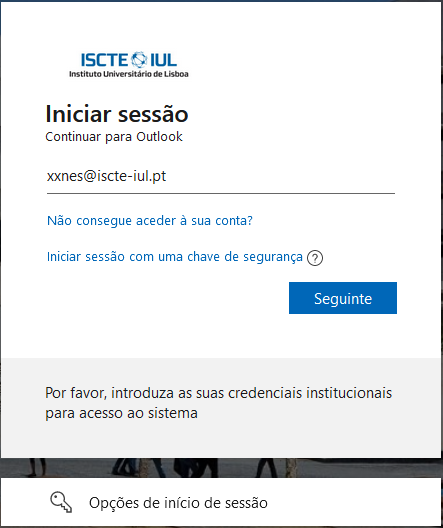

Instruções com imagens

- Aceder ao outlook online a partir do endereço https://mail.iscte-iul.pt/.

- Introduzir o nome de utilizador do Iscte (por ex., xxnes@iscte-iul.pt) e carregar em “Seguinte“.

- Introduzir a palavra-passe e clicar em “Iniciar sessão“.

- Na primeira utilização, definir o fuso horário, selecionando “(UTC) Dublin, Edimburgo, Lisboa, Londres“.

- Na primeira utilização, definir o idioma, selecionando, por exemplo, “português (Portugal)“.

- Aceder ao outlook online a partir do endereço https://mail.iscte-iul.pt/.

2. Configuração em Clientes de Email

Seguindo os passos indicados para cada dispositivo (computador, smartphone ou tablet), poderá configurar a sua conta de forma rápida, segura e totalmente integrada com as restantes aplicações institucionais.

2.1 Outlook para Windows

- Abrir o Outlook.

- Introduzir o nome-de-utilizador do Iscte (e.g., xxnes@iscte-iul.pt) → Ligar.

- Introduzir a palavra-passe → Sign in → Done.

- Finalizar com Concluído.

Instruções com imagens

- Abrir o cliente Outlook para PC.

- Introduzir o nome-de-utilizador do Iscte e carregar em “Ligar“.

- Introduzir a palavra-passe da conta do Iscte e carregar em “Sign in“.

- Carregar em “Done“.

- Carregar em “Concluído“.

2.2 Outlook para MacOS

- Abrir o Outlook.

- Se for a primeira utilização: Get Started.

- Aceder Preferences → Accounts → Add Email Account.

- Inserir o nome-de-utilizador do Iscte (eg., xxnes@iscte-iul.pt) → Continue.

- Introduzir a palavra-passe.

- Aguardar pelo final da configuração da conta de correio.

- Clicar em Done para finalizar.

Instruções com imagens

- Abrir o cliente Outlook para MacOS X. No caso de se tratar de uma primeira configuração de uma conta de correio, clicar em “Get Started“.

- Aceder ao menu “Preferences“.

- Aceder a “Accounts“.

- Clicar em”Add Email Account”.

- Inserir o nome-de-utilizador da conta Iscte (eg., xxnes@iscte-iul.pt) e clicar em “Continue“.

- Escrever a palavra-passe da conta do Iscte.

- Aguardar pelo final da configuração da conta de correio.

- Clicar em “Done” para finalizar.

- Abrir o cliente Outlook para MacOS X. No caso de se tratar de uma primeira configuração de uma conta de correio, clicar em “Get Started“.

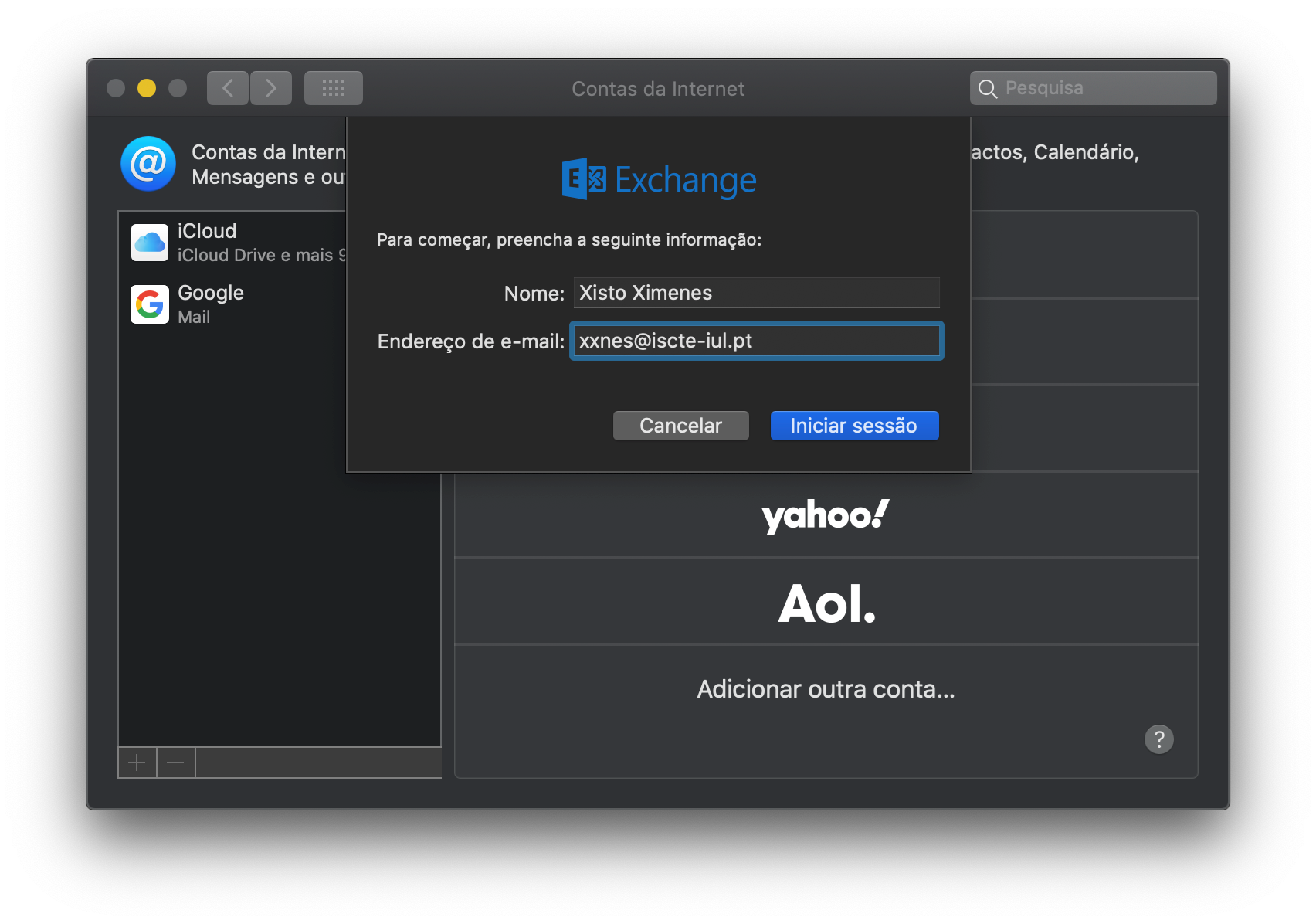

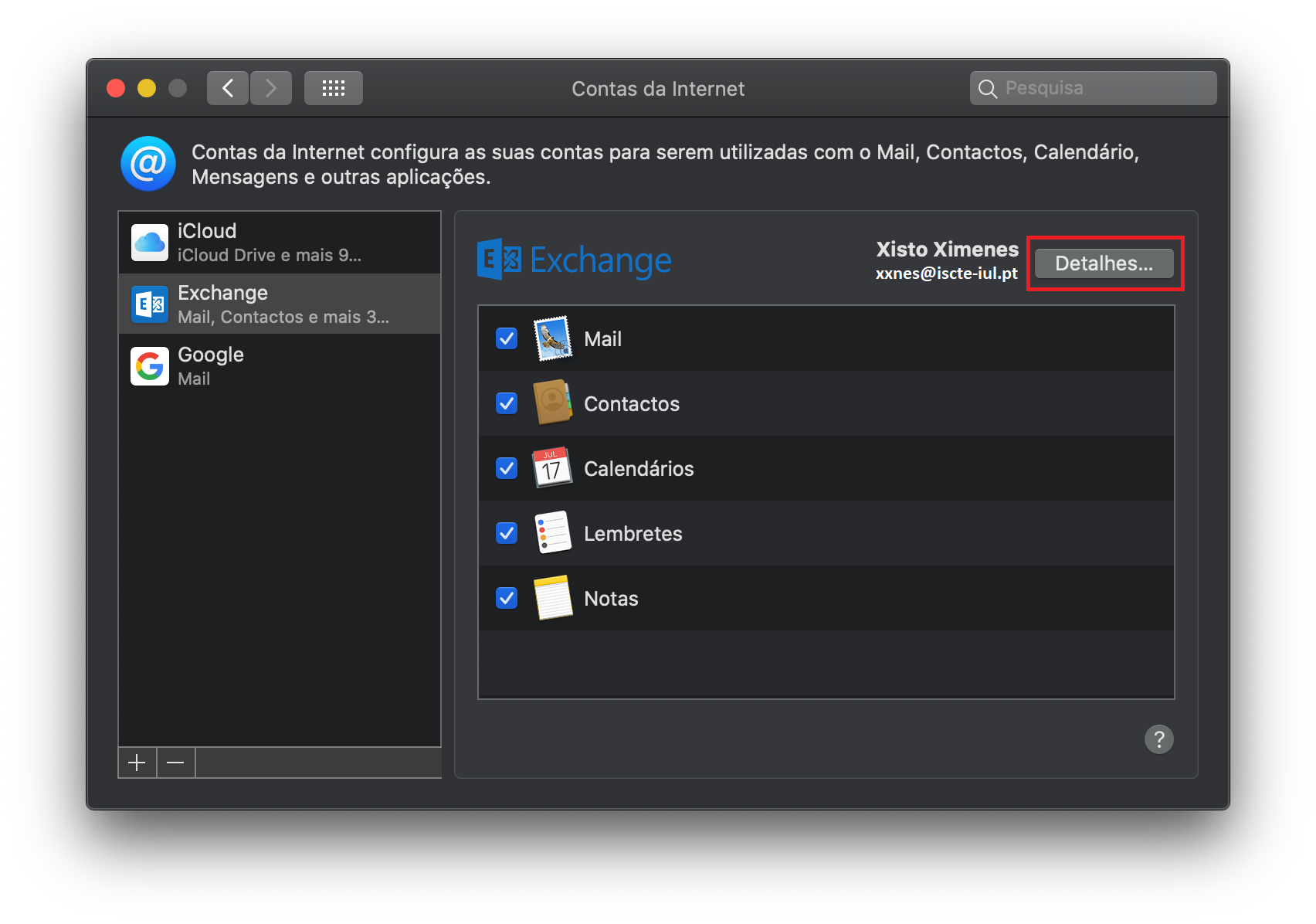

2.3. Cliente Nativo macOS

- .

- Aceder ao menu Apple.

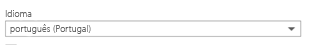

- Selecionar Preferências do sistema.

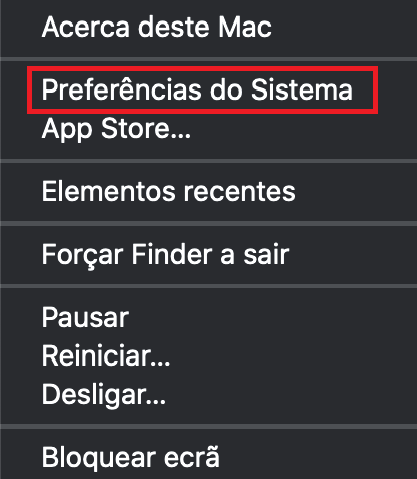

- Selecionar Contas de internet.

- Escolher o tipo de conta Exchange.

- Preencher Nome e Endereço de e-mail → Iniciar sessão.

- Nome: Xisto Ximenes

- Endereço de e-mail: nome de utilizador da conta do Iscte (e.g., xxnes@iscte-iul.pt)

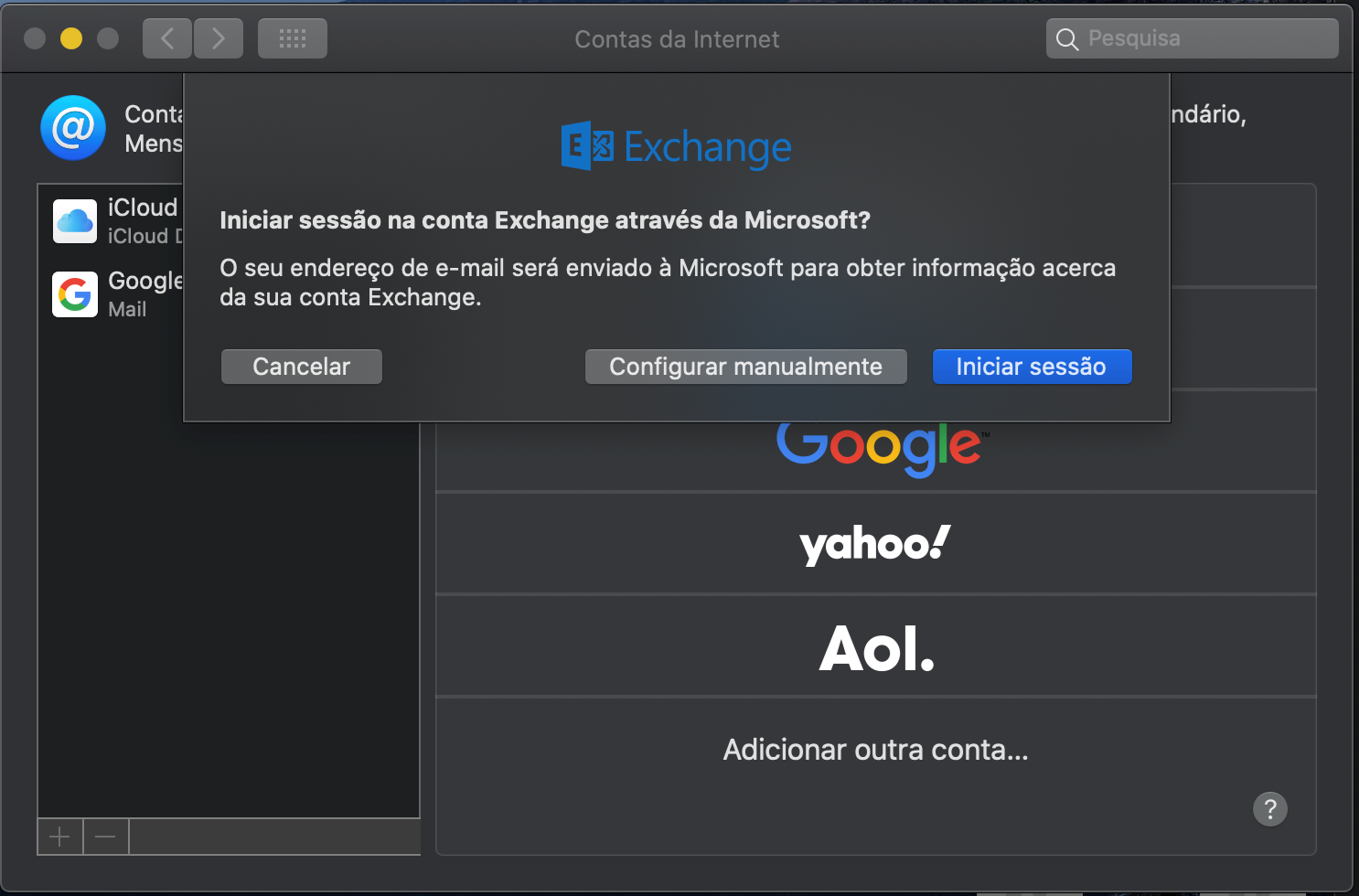

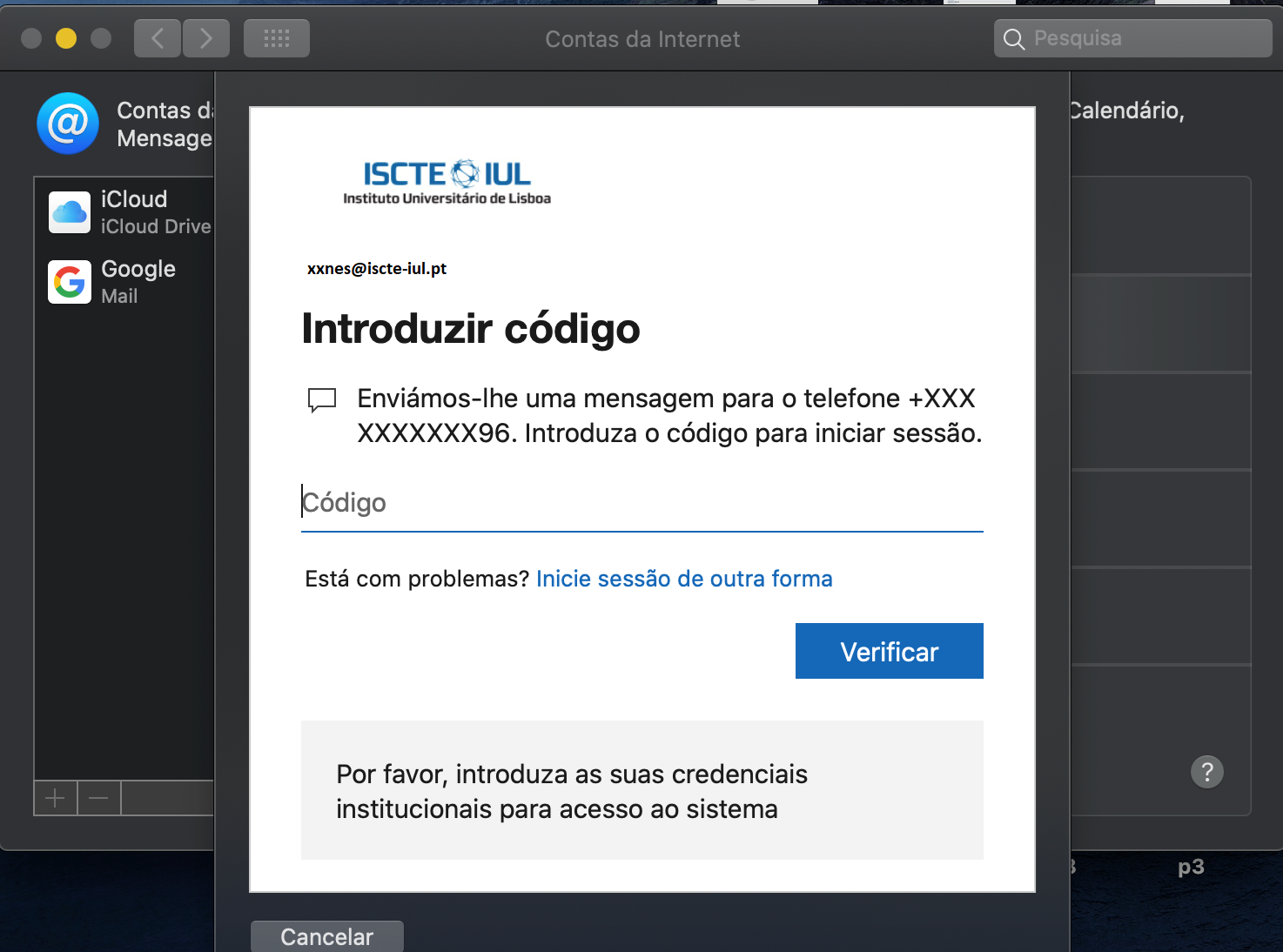

- Inserir a palavra-passe + autenticação, se solicitada.

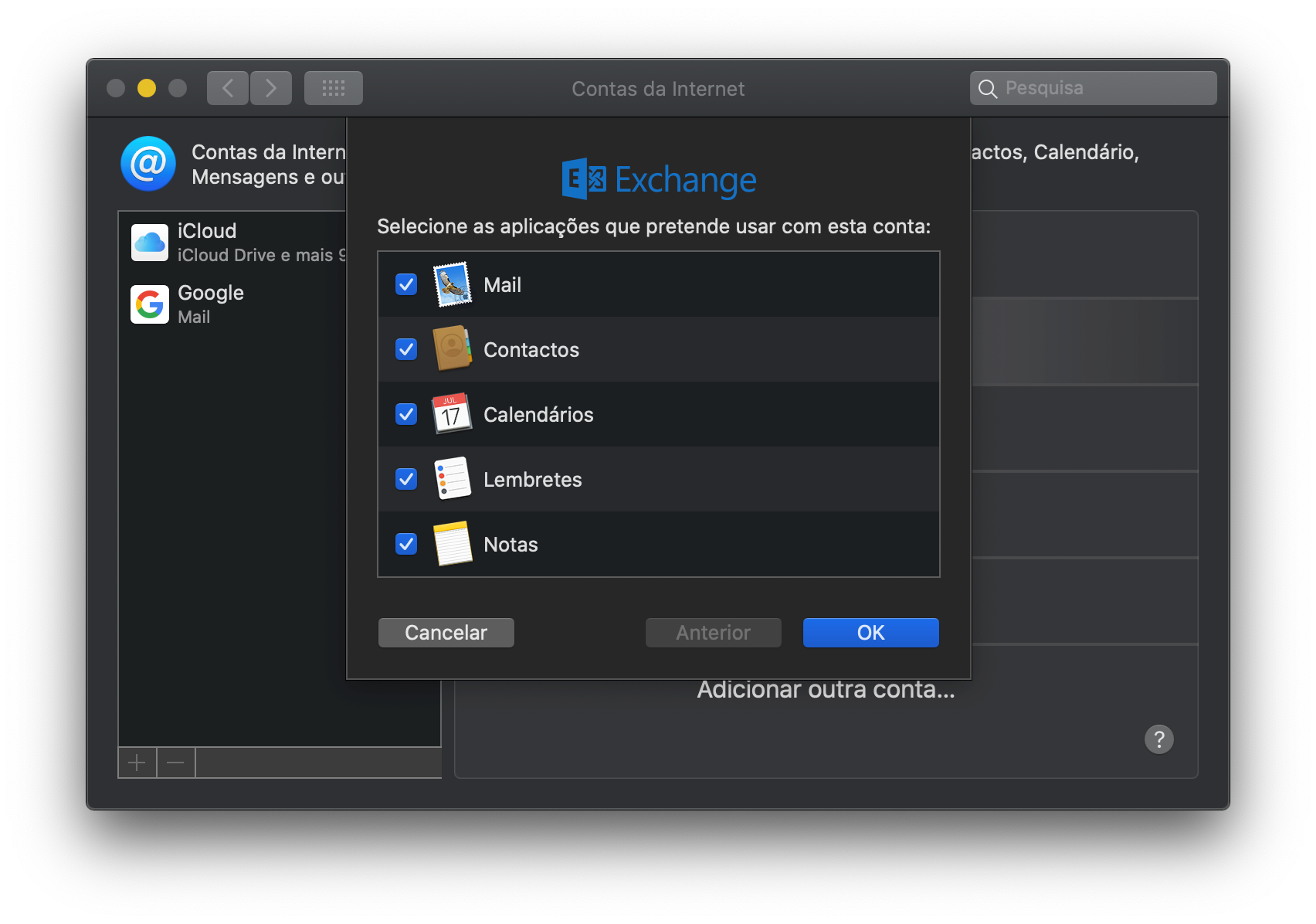

- Selecionar as aplicações que pretende usar com a sua conta → OK.

- Pode modificar a Descrição e o Nome da conta, clicando em Detalhes → OK.

Instruções com imagens

- Aceder ao menu “Apple“.

- Selecionar “Preferências do sistema“.

- Selecionar “Contas de internet“.

- Escolher o tipo de conta “Exchange“.

- Preencher os campos “Nome” e “Endereço de e-mail” e clicar em “Iniciar sessão“.

Nome: Xisto Ximenes

Endereço de e-mail: xxnes@iscte-iul.pt (nome de utilizador da conta do Iscte) - Clicar em “Iniciar sessão“.

- Inserir a palavra-passe da conta do Iscte e clicar em “Iniciar sessão“.

- Se solicitado, inserir o código enviado pela Microsoft por SMS e clicar em “Verificar“.

- Selecionar as aplicações que se pretende usar com esta conta e clicar em “OK“.

- Caso se queira alterar a “Descrição” e o “Nome” da pessoa associada a conta Exchange, clicar em “Detalhes“.

- Alterar a descrição, escrevendo, por ex., “ISCTE-IUL” e, para finalizar a configuração da conta, clicar em “OK“.

- Aceder ao menu “Apple“.

2.4. Aplicações Móveis

contas partilhadas Smartphones, Tablets e iPods

Android

- Aceder à Playstore, localizar e instalar o cliente Outlook.

- Após a instalação, iniciar sessão usando as credencias da conta do Iscte (e.g., nome-de-utilizador@iscte-iul.pt e palavra-passe).

iOS

- Aceder à AppStore, localizar e instalar o cliente Outlook.

- Após a instalação, iniciar sessão usando as credencias da conta do Iscte (e.g., nome-de-utilizador@iscte-iul.pt e palavra-passe).

3. Caixas de Correio Partilhadas

As caixas de correio partilhadas (também conhecidas como shared mailboxes) permitem que várias pessoas acedam, enviem e recebam mensagens a partir de um único endereço institucional — como info@, suporte@ ou servico@.

Estas caixas de correio não exigem uma palavra‑passe própria: cada utilizador acede‑lhe através da sua conta pessoal, com permissões atribuídas pela equipa de TI. Esta abordagem reforça a segurança, evita partilha indevida de credenciais e simplifica a gestão diária da comunicação.

Ao utilizar uma conta partilhada, toda a equipa consegue visualizar o mesmo conjunto de mensagens, responder como o endereço comum e manter um histórico unificado e coerente. Isto melhora a coordenação, reduz redundância de respostas e facilita o acompanhamento de pedidos pendentes. As contas partilhadas são particularmente úteis em serviços de atendimento, equipas de suporte, gabinetes administrativos ou qualquer área que necessite de comunicação centralizada com o público.

Principais vantagens:

- Colaboração centralizada: todos os membros da equipa trabalham sobre a mesma caixa de entrada, garantindo alinhamento.

- Organização eficiente: mensagens ficam agrupadas num único endereço, evitando dispersão por contas individuais.

- Histórico unificado: todo o registo de comunicação permanece acessível à equipa, garantindo continuidade mesmo quando alguém está ausente.

- Maior segurança: elimina a necessidade de partilhar palavras‑passe, utilizando permissões baseadas em contas pessoais.

- Transparência e responsabilização: as respostas enviadas surgem como sendo da conta partilhada, e não de utilizadores individuais, mantendo consistência na comunicação externa.

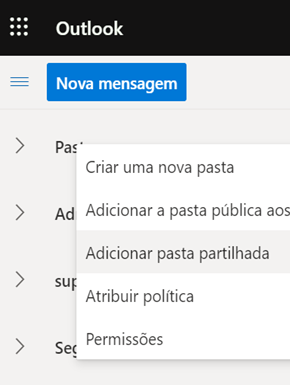

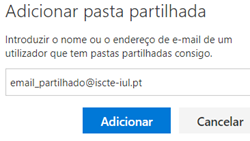

Como aceder?

- Iniciar sessão na conta de correio pessoal do Iscte.

- Na estrutura de pastas em árvore, clicar com o botão direito do rato sobre ”Pastas” e escolher “Adicionar pasta partilhada”.

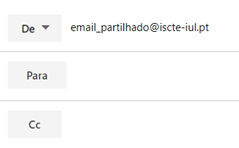

- Inserir o endereço da conta partilhada (com o formato email_partilhado@iscte-iul.pt) e clicar em “Adicionar”.

A conta partilhada ficará disponível na estrutura de pastas que se encontram do lado esquerdo do ecrã, permitindo acesso a todo o histórico de mensagens dessa caixa de correio.

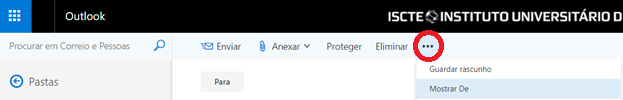

Como enviar mensagens?

- Criar uma nova mensagem.

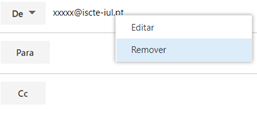

- No menu de topo, carregar na opção “…” e escolher “Mostrar De”.

- Clicar sobre o endereço pessoal com o botão direito do rato e escolher a opção “Remover“.

- Escrever o endereço da conta partilhada.

4. Listas de Distribuição

As listas de distribuição são endereços de email que representam um conjunto de destinatários. Quando uma mensagem é enviada para a lista, ela é automaticamente entregue a todos os membros associados, evitando o envio manual para cada contacto individualmente. Isto torna‑as especialmente úteis para equipas, departamentos e grupos de projeto que precisam de receber a mesma informação de forma rápida e consistente.

As listas de distribuição permitem manter a comunicação interna organizada, garantir que ninguém fica fora do circuito e facilitar o envio de informações recorrentes ou comunicados institucionais. Além disso, simplificam o trabalho de quem envia a mensagem, reduzindo erros, omissões e duplicação de endereços.

Principais vantagens:

- Envio eficiente: basta escrever para um único endereço para contactar todo o grupo.

- Consistência da comunicação: todos os membros recebem a mesma informação ao mesmo tempo.

- Ideal para grupos organizacionais: departamentos, gabinetes, equipas de suporte, projetos, comissões e grupos temáticos.

- Reduz erros humanos: evita falhas na inclusão manual de destinatários e garante que novos membros recebem automaticamente todas as comunicações, desde que adicionados à lista.

- Facilita gestão e governação: listas são centralizadas e podem ser geridas segundo políticas institucionais de acesso e utilização.

No Iscte...

- As listas de distribuição de correio do Iscte são criadas e geridas automaticamente pelo Fénix.

- O envio de mensagens para os endereços mais abrangentes (alunos@iscte-iul.pt, docentes@iscte-iul.pt, funcionarios@iscte-iul.pt, investigadores@iscte-iul.pt e trabalhadores@iscte-iul.pt), requer autorização da Reitoria.

- As UATAS têm autorização de envio para as respetivas listas de alunos, docentes e investigadores.

- Todas as mensagens são sujeitas a moderação.

- Em regra, as permissões de envio são atribuídas apenas a contas partilhadas de serviços/unidades orgânicas.

5. Segurança & Conformidade

O Outlook integra mecanismos de segurança e conformidade corporativa que protegem dados confidenciais, garantem a privacidade do utilizador e cumprem requisitos legais e regulamentares.

Esses recursos atuam em várias camadas — identidade, dispositivo, aplicação, rede e dados — assegurando uma experiência segura em ambientes móveis, desktop e web.

Políticas de Acesso Condicional

O Acesso Condicional (Microsoft Entra ID) permite que as organizações definam regras que determinam quando, onde e como os utilizadores podem aceder ao Outlook. Estas políticas garantem que apenas utilizadores autorizados e dispositivos compatíveis possam se conectar aos recursos corporativos.

Os principais recursos:

- Controlos baseados em identidade: restringem o acesso com base no utilizador, função, grupo ou localização geográfica.

- Avaliação de risco em tempo real: bloqueia automaticamente o acesso quando é detetado um comportamento suspeito.

- Aplicação da conformidade do dispositivo: apenas os dispositivos inscritos no Intune ou que cumprem as políticas de segurança podem aceder ao e-mail.

- Bloqueio de dispositivos comprometidos: os dispositivos desatualizados, com root/jailbreak ou sinalizados com vulnerabilidades podem ter o acesso automaticamente negado.

Encriptação de Dados

O Outlook emprega várias camadas de encriptação para garantir a confidencialidade dos dados tanto em trânsito como em repouso:

- Encriptação em trânsito (TLS): protege a comunicação entre o cliente (smartphone, PC ou navegador) e os servidores da Microsoft.

- Encriptação em repouso: e-mails, anexos e dados de conta armazenados nos centros de dados da Microsoft são protegidos com encriptação AES-256.

- Criptografia de mensagens do Office (OME): permite mensagens criptografadas de ponta a ponta para que apenas destinatários autorizados possam lê-las.

- Suporte para S/MIME: disponível para organizações que utilizam certificados digitais para assinar e criptografar mensagens.

Prevenção Contra Perda de Dados (DLP)

A Prevenção contra Perda de Dados (DLP) é essencial para organizações que gerem informações confidenciais. O Outlook utiliza políticas de DLP para identificar, monitorizar e proteger dados confidenciais, evitando a divulgação acidental ou não autorizada.

As principais funcionalidades incluem:

- Detecção automática de informações confidenciais: tais como números de identificação, dados financeiros, informações pessoais e documentos confidenciais.

- Alertas ao utilizador e ações de bloqueio: evita o envio de dados confidenciais para destinatários não autorizados.

- Solicitações de justificação e opções de substituição: os utilizadores podem ser obrigados a justificar exceções antes do envio.

- Auditoria completa: registo detalhado de ações que envolvem riscos de dados ou violações de políticas.

Autenticação Multifator (MFA)

A Autenticação Multifator reforça significativamente a segurança da conta, exigindo que os utilizadores verifiquem a sua identidade através de dois ou mais métodos:

- Senha + notificação do Microsoft Authenticator

- Senha + código SMS

- Senha + autenticação biométrica através de smartphone

- Chaves de segurança físicas FIDO2 (em cenários empresariais)

Principais benefícios:

- Reduz drasticamente o acesso não autorizado, mesmo que as senhas sejam comprometidas.

- Protege contra phishing, ataques de repetição e logins de dispositivos desconhecidos.

- Integração nativa com o Outlook Mobile, garantindo segurança robusta sem sacrificar a usabilidade.

Medidas de Segurança Adicionais Relevantes

Além dos mecanismos acima, o Outlook também inclui:

- Proteção avançada contra ameaças (Microsoft Defender para Office 365):

- Verificação de links maliciosos (Links seguros).

- Verificação de anexos (Anexos seguros).

- Detecção de phishing baseada em IA.

- Políticas de retenção e arquivamento: garantem a conformidade com os requisitos legais e regulamentares.

- Controlo de sessão através do Microsoft Cloud App Security: monitorização de sessão em tempo real e detecção de anomalias.

- Bloqueio automático de aplicações móveis não conformes que acedem a recursos corporativos.

- Proteção avançada contra ameaças (Microsoft Defender para Office 365):

5.1 Como agir perante um email suspeito?

- Verificar remetente e domínio.

- Não clicar em links ou anexos.

- Reencaminhar como anexo para csirt@iscte-iul.pt.

- Eliminar após reportar.

6. Boas Práticas

📧 Boas Práticas de Utilização de Email

1. Escreve mensagens claras e objetivas

- Usa um assunto curto e específico.

- No corpo do email, vai direto ao ponto nos primeiros 2–3 parágrafos.

- Se houver várias tarefas, usa bullet points.

- Evita blocos de texto muito longos.

2. Identifica-te e identifica o contexto

- Inclui uma assinatura profissional com nome, função e contactos.

- Se o destinatário não te conhece, apresenta-te brevemente.

- Dá sempre contexto suficiente para evitar idas e voltas desnecessárias.

3. Utiliza destinatários de forma correta

- Para (.to): quem precisa de agir.

- Cc: quem precisa de saber, mas não agir.

- Bcc: usa só quando necessário (ex.: envio de mailings).

- Evita enviar para “todos” sem necessidade.

4. Verifica antes de enviar

- Revê ortografia e tom.

- Confirma anexos (e se estão atualizados).

- Verifica se estás a responder a todos (Reply All) apenas quando faz sentido.

5. Cuida do tom da mensagem

- Mantém profissionalismo e cordialidade.

- Evita ironia ou ambiguidades (email não transmite tom de voz).

- Em caso de conflito, não escrevas no “calor do momento”.

6. Protege a segurança e a privacidade

- Nunca partilhes passwords ou dados sensíveis por email.

- Usa anexos apenas se forem seguros e necessários.

- Desconfia de links, anexos inesperados ou pedidos urgentes.

- Segue práticas de cibersegurança (ex.: usar MFA, confirmar remetentes).

7. Usa formatação com moderação

- Evita cores excessivas e fontes pouco profissionais.

- Usa negrito para destacar pontos-chave.

- Usa listas para organizar informação.

8. Reduz ruído e sobrecarga

- Não utilizes email para tudo — às vezes é melhor falar por Teams, telefone ou reunião.

- Evita enviar emails fora de horas quando não urgente.

9. Gerir a caixa de entrada

- Usa pastas, etiquetas ou regras automáticas.

- Arquiva ou elimina emails que já não são necessários.

- Mantém a caixa de entrada limpa para não perder mensagens importantes.

10. Assuntos sensíveis: atenção redobrada

- Evita discussões delicadas por email.

- Se necessário, mantém o registo escrito, mas comunica com prudência.

- Nunca reencaminhes informações privadas sem autorização.

📬 Boas Práticas de Gestão da Caixa de Correio

🔎1. Organização da Caixa de Entrada

- Cria pastas temáticas (ex.: Projetos, Administração, Alunos, Financeiro).

- Utiliza categorias ou etiquetas para identificar rapidamente prioridades ou tipos de tarefa.

- Mantém uma estrutura simples — demasiadas pastas tornam-se contraproducentes.

- Usa Pastas de Pesquisa (Search Folders) para acesso rápido a emails categorizados.

⚙️2. Automatização com Regras

- Configura regras para:

- Mover mensagens automaticamente para pastas específicas.

- Sinalizar mensagens importantes.

- Gerir newsletters e notificações recorrentes.

- Automatiza a classificação de emails de chefias, equipas ou parceiros.

- Configura regras para:

🗂️ 3. Métodos de Processamento (Inbox Zero flexível)

- Não é obrigatório ter sempre a caixa vazia — o objetivo é evitar acumulação.

- Para cada email recebido, decide rapidamente:

- Responder (se demorar < 2 minutos)

- Arquivar (se não requer ação)

- Delegar

- Agendar (resolver mais tarde)

- Eliminar

- Marca mensagens importantes com Follow-up / Flag .

- Transforma mensagens em tarefas do Outlook / Microsoft To Do.

- Diferencia urgência de importância para evitar sobrecarga.

- Elimina mensagens obsoletas ou desnecessárias.

- Ativa ou utiliza políticas de Auto‑Arquivo do Outlook.

- Esvazia regularmente a pasta Itens Eliminados.

🔎6. Pesquisa Avançada

- Usa operadores para encontrar emails rapidamente:

- from: remetente

- subject: palavras-chave

- has:attachment:

- is:unread.

- Cria pesquisas guardadas para acessos frequentes.

- Usa operadores para encontrar emails rapidamente:

- Reduz notificações para diminuir interrupções.

- Mantém alertas apenas para contactos ou temass críticos.

- Mantém email institucional e pessoal separados.

- Evita misturar informação sensível ou privada na conta institucional.

- A caixa de entrada deve conter apenas mensagens pendentes.

- Move decisões concluídas para pastas organizadas ou arquivo.

- Guarda anexos importantes em OneDrive / SharePoint/ Pasta Local.

- Sempre que possível, partilha links em vez de anexos, para reduzir espaço e garantir versão única.

- Revê periodicamente a pasta de Rascunhos.

- Utiliza Envio Diferido para mensagens não urgentes.

- Caixa de Entrada Prioritária (Focused Inbox) para separar conteúdo relevante de notificações.

- Sweep/Arrumar para organizar emails recorrentes (newsletters, notificações).

- MailTips para evitar erros (e.g., enviar para listas grandes acidentalmente).

📎 Boas Práticas na Utilização de Anexos de Email

Recomendações para uma utilização eficiente e segura do email institucional

Os anexos são uma parte essencial da comunicação académica e profissional, mas o seu uso inadequado pode gerar riscos de segurança, problemas de armazenamento e dificuldades na colaboração. As seguintes boas práticas ajudam a garantir uma utilização eficaz, organizada e segura dos anexos no contexto institucional.

🔍 1. Verificação Antes do Envio

- Antes de enviar qualquer mensagem com anexos:

- Confirma que o anexo está realmente incluído.

- Verifica se é o ficheiro correto e se corresponde à versão final.

- Se fizeres alterações ao documento, certifica‑te de que voltaste a anexar a versão atualizada.

- Antes de enviar qualquer mensagem com anexos:

📄 2. Uso de Formatos Adequados

- Utiliza PDF para documentos que não necessitam de edição.

- Para ficheiros editáveis, utiliza formatos comuns como .docx, .xlsx, .pptx.

- Evita formatos obsoletos ou pouco compatíveis com sistemas modernos.

🔗 3. Preferência por Partilhas em Vez de Anexos

- Opta por enviar um link sempre que:

- O ficheiro for grande.

- O documento necessitar de colaboração ou edição por várias pessoas.

- For importante manter uma versão única do documento.

- Plataformas recomendadas:

- OneDrive

- SharePoint

- Teams

- Opta por enviar um link sempre que:

📦 4. Otimização do Tamanho dos Ficheiros

- Comprime imagens e documentos volumosos.

- Usa ficheiros .zip quando precisas enviar vários itens.

- Evita anexar ficheiros acima de 20–25 MB, pois podem ser bloqueados por servidores de email.

🔐 5. Proteção e Privacidade

- Ao lidar com informação sensível:

- Evita anexar ficheiros com dados pessoais, informação financeira, listas de contactos ou documentos internos sem autorização.

Utiliza partilhas com permissões controladas (visualização/edição). - Encripta documentos sensíveis ou utiliza proteção por palavra‑passe, se adequado.

- Nunca envies palavras‑passe por email — nem no corpo da mensagem nem em anexos.

- Evita anexar ficheiros com dados pessoais, informação financeira, listas de contactos ou documentos internos sem autorização.

- Ao lidar com informação sensível:

📁 6. Nomes de Ficheiro Claros e Informativos

- Usa nomes descritivos e organizados:

- Exemplo: Relatorio_Projeto_ISCTE_2026‑02‑23.pdf

- Evita nomes genéricos como “documento1.pdf” ou “final_final_v3.pptx”.

- Não uses caracteres especiais que possam causar erros noutros sistemas.

- Usa nomes descritivos e organizados:

⚠️ 7. Atenção a Anexos Suspeitos

- Nunca abras anexos inesperados, mesmo que venham de contactos conhecidos.

- Desconfia de ficheiros com extensões executáveis (.exe, .js, .bat, .scr).

- Em caso de dúvida ou possível fraude, reporta ao CSIRT do Iscte: csirt@iscte-iul.pt

🗄️ 8. Gestão de Armazenamento

- Evita guardar grandes quantidades de anexos na caixa de entrada.

- Armazena documentos em OneDrive ou em espaços partilhados institucionais.

- Arquiva emails antigos que contenham anexos pesados.

🧩 9. Revisão Final Antes de Enviar

- Checklist rápido:

- O anexo está incluído?

- É a versão certa?

- O formato é adequado?

- Contém dados sensíveis? Se sim → usa partilha ou encriptação.

- Está a ser enviado para as pessoas corretas?

- Checklist rápido:

📁 Boas Práticas de Arquivamento de Anexos

Recomendações para uma gestão organizada, eficiente e segura da informação

O arquivamento adequado de anexos é fundamental para manter a caixa de correio leve, garantir a segurança dos dados e facilitar o acesso a documentos importantes no futuro. Estas boas práticas destinam‑se a toda a comunidade Iscte.

🔍 1. Guardar anexos fora da caixa de correio

- A caixa de email não deve funcionar como local de armazenamento.

- Utilize preferencialmente:

- OneDrive — para documentos de uso individual.

- SharePoint ou Teams — para documentos partilhados com equipas ou grupos.

- Pastas institucionais — quando aplicável.

- Benefícios:

- Reduz o espaço ocupado na caixa de correio.

- Mantém documentos organizados e acessíveis.

- Garante backup automático e maior segurança.

📂 2. Criar uma estrutura de pastas consistente

- Organize os seus anexos de forma lógica desde o início.

- Sugestões de organização:

- Por projeto

- Por ano ou semestre

- Por tema (ex.: Contratos, Imagens, Reuniões)

- Manter a estrutura simples facilita a pesquisa e o acesso futuro.

🧹 3. Evitar duplicados

- Guarde apenas a versão final ou a mais atual do documento.

- Elimine duplicados e versões intermédias que já não são necessárias.

- Se utilizar diferentes versões, identifique‑as claramente (ex.: v1, v2, final).

📝 4. Nomear ficheiros de forma clara

- Um bom nome de ficheiro ajuda na organização e na pesquisa.

- Formato recomendado: Tema_Projeto_Data_Versao.ext

- Exemplo: Relatorio_ProjetoX_2026-02-23_v2.pdf

Evite:

- Exemplo: Relatorio_ProjetoX_2026-02-23_v2.pdf

- Nomes genéricos como doc1.pdf.

- Abreviações pouco claras.

- Caracteres especiais que podem causar erros.

🏷️ 5. Utilizar metadados quando disponíveis

- Em plataformas como SharePoint pode adicionar:

- Categorias

- Etiquetas

- Informação de projeto

- Estado ou tipo de documento

- Isto facilita muito a pesquisa e o agrupamento de ficheiros.

- Em plataformas como SharePoint pode adicionar:

🗑️ 6. Remover anexos do email após arquivar

- Depois de guardar o anexo num local apropriado:

- Remova o anexo da mensagem (função disponível no Outlook).

- Arquive ou elimine o email original, reduzindo o peso da caixa de correio.

- Depois de guardar o anexo num local apropriado:

🔗 7. Guardar links em vez de ficheiros duplicados

- Se o documento já está num local oficial partilhado:

- Guarde o link para o ficheiro em vez de guardar uma nova cópia.

- Mantém-se sempre a versão mais atual.

- Se o documento já está num local oficial partilhado:

🔐 8. Arquivar anexos sensíveis de forma segura

- Para informação confidencial:

- Utilize pastas com permissões controladas.

- Evite arquivar documentos sensíveis em locais pessoais ou não protegidos.

- Use encriptação ou proteção por palavra‑passe quando necessário.

- Para informação confidencial:

🔄 9. Garantir boas práticas de backup

- Evite guardar documentos apenas no computador.

- Privilegie o armazenamento institucional em nuvem, que inclui backup automático.

- Não dependa de dispositivos externos sem cópias redundantes.

🔎 10. Rever periodicamente o arquivo

- Recomenda‑se uma revisão semestral:

- Eliminar documentos obsoletos.

- Ajustar nomes e organização.

- Reavaliar permissões e acessos.

🔄 Boas Práticas de Backup

Como garantir que os seus dados estão sempre protegidos, acessíveis e recuperáveis

A perda de dados pode ocorrer por falhas técnicas, erro humano, ataques de malware ou simples acidentes. Uma estratégia de backup sólida é essencial para proteger a informação e garantir continuidade de trabalho em qualquer contexto académico ou profissional.

Estas recomendações aplicam‑se a computadores pessoais, dispositivos móveis e sistemas de armazenamento institucional.

1. Seguir a Regra 3–2–1 de Backup

- A regra 3–2–1 é uma referência internacional para assegurar redundância e segurança:

- 3 cópias de cada ficheiro (original + duas cópias)

- 2 tipos de armazenamento diferentes (ex.: nuvem e disco externo)

- 1 cópia fora do local (off‑site), idealmente na nuvem institucional

- Exemplo: Computador → OneDrive (institucional) → Disco externo ou servidor remoto.

- A regra 3–2–1 é uma referência internacional para assegurar redundância e segurança:

2. Utilizar a Nuvem Institucional

- Em ambiente Iscte, a nuvem é o local mais adequado para armazenamento seguro e colaborativo.

- Utilize OneDrive para documentos individuais.

- Utilize SharePoint/Teams para trabalho de equipa.

- Evite guardar informação crítica apenas no disco local.

- Beneficie de sincronização, controlo de versões e recuperação automática.

- Em ambiente Iscte, a nuvem é o local mais adequado para armazenamento seguro e colaborativo.

3. Realizar Backups Regulares e Automáticos

- Programe backups automáticos diários ou semanais.

- Evite processos manuais — são facilmente esquecidos.

- Em portáteis, garanta energia e ligação à Internet durante o backup.

4. Guardar Apenas o Essencial

- Inclua apenas documentos relevantes: relatórios, bases de dados, projetos, evidências.

- Evite temporários, ficheiros de cache ou instaladores.

- Evite backups completos do sistema operativo, que ocupam muito espaço e são pouco úteis.

5. Testar Periodicamente a Recuperação

- Um backup só é eficaz se puder ser restaurado.

- Teste a recuperação de ficheiros regularmente.

- Verifique a integridade dos documentos e das versões guardadas.

- Assegure que conhece o processo de reposição em caso de falha.

6. Tirar Proveito das Versões de Ficheiros

- O OneDrive e o SharePoint mantêm versões anteriores automaticamente.

- Útil para reverter erros ou recuperar versões mais antigas.

- Deve integrar a sua estratégia de backup.

- O OneDrive e o SharePoint mantêm versões anteriores automaticamente.

7. Proteger os Backups

- A segurança é essencial:

- Encripte discos externos ou pastas de backup.

- Utilize MFA (autenticação multifator) nas contas de nuvem.

- Armazene dispositivos físicos de backup em locais seguros.

- A segurança é essencial:

8. Evitar Dependência de um Único Dispositivo

- Discos externos e pens USB podem falhar.

- Use mais do que um local de backup.

- Combine nuvem com armazenamento físico.

- Alterne dispositivos para garantir redundância.

- Discos externos e pens USB podem falhar.

9. Renovar Dispositivos de Armazenamento

- Discos externos têm vida útil média de 3–5 anos.

- Substitua unidades antigas ou desgastadas.

- Mantenha registo das datas de aquisição e estado dos dispositivos.

10. Prevenir Ransomware e Malware

- Nunca ligue dispositivos de backup a computadores potencialmente infetados.

- Mantenha o sistema operativo e antivírus atualizados.

- Em caso de ataque, utilize a recuperação por versões do OneDrive ou SharePoint.

11. Documentar o Plano de Backup

- Defina o que é guardado, onde e com que frequência.

- Mantenha o plano simples e acessível.

- Garanta que qualquer membro da equipa o consegue executar em caso de emergência.

12. Cumprir Boas Práticas Institucionais

- Utilize soluções institucionais aprovadas (OneDrive, SharePoint, servidores internos).

- Evite serviços pessoais (ex.: Google Drive pessoal, Dropbox pessoal) para dados do Iscte.

- Garanta conformidade com o RGPD, especialmente ao armazenar dados pessoais.